A revisão das decisões publicadas do BoS – Board of Stakeholders (Conselho de Grupos de Interesse) do Esquema FSSC 22000 foi publicada agora em abril de 2023 e encontra-se na versão 6.0. Em sua seção 2.5 – REQUISITOS ADICIONAIS DO FSSC 22000, o tema food defense não mudou significativamente. Por isso, quem já tinha um bom plano implantado sobre este assunto possivelmente terá de modificá-lo muito pouco ou nada.

A tradução de todos os requisitos adicionais do BoS da FSSC 22000 v6.0 você encontrará clicando em Tradução: Requisitos Adicionais da FSSC 22000 versão 6.0.

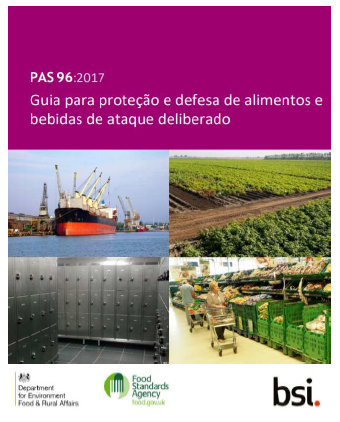

A Global Food Safety Initiativa (GFSI) define food defense como o processo que busca garantir a segurança de alimentos, ingredientes ou suas embalagens contra todas as formas de ataques maliciosos intencionais, incluindo ataques motivados ideologicamente, bioterrorismo ou por desafetos que queiram prejudicar a organização, levando à contaminação ou a produtos inseguros com o potencial de prejudicar os consumidores e a imagem das marcas.

Portanto, food defense tem como foco prevenir a intenção de causar danos aos consumidores ou às marcas e empresas por ataques propositais aos seus produtos.

Planos capazes de antecipar as ameaças de contaminação intencional são um desafio corrente nas rotinas de trabalho da cadeia produtiva de alimentos, requerendo esforços e recursos para sua correta implantação.

Para tratar o tema food defense, cabe iniciar com a condução de uma avaliação e identificação lógica das ameaças tentando responder a questões inerentes a esta questão, como:

- Quem poderia querer prejudicar a organização e por quais motivações?

- Como poderia fazer isso, por quais acessos e meios?

- Qual seria o potencial risco de impacto na saúde pública, imagem da empresa ou de suas marcas caso conseguisse?

- Como seria possível evitar que um ataque deste tipo acontecesse?

Voltando ao esquema FSSC V 6.0, o assunto Food Defense encontra-se no requisito 2.5.3 que se subdivide em dois requisitos como segue:

2.5.3.1 – Avaliação de ameaças, aplicável a toda as categorias:

A organização deve:

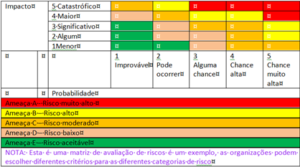

a) conduzir e documentar a avaliação de ameaças de food defense, com base em uma metodologia definida, para identificar e avaliar ameaças potenciais ligadas ao processo e produtos no escopo da organização; e

b) desenvolver e implementar medidas de mitigação apropriadas para ameaças significativas.

Grifado em letra amarela o que foi modificado na versão 6.0 do BoS.

Ou seja, a revisão enfatiza a necessidade de documentar a avaliação de ameaças usando uma metodologia definida, onde cabe, por exemplo, o uso de ferramentas apropriadas para a condução de gestão de riscos.

2.5.3.2 – Plano aplicável a todas as categorias:

a) A organização deve ter um plano de food defense documentado, com base na avaliação de ameaças, especificando as medidas de mitigação e os procedimentos de verificação;

b) O plano de food defense deve ser implementado e apoiado pelo SGSA da organização;

c) O plano deve atender à legislação aplicável, abranger os processos e produtos no âmbito da organização e ser mantido atualizado.

Apenas Categoria FII (Brokering / Trading / E-Commerce):

d) A organização deve garantir que seus fornecedores tenham um plano de food defense em vigor.

Grifado em letra amarela o que foi modificado na versão 6.0 do BoS.

O item “d” do requisito 5.4.3.2 trata de empresas cuja atuação se restringe a realizar negociações de compra e venda, chamando-as para a responsabilidade em relação aos fornecedores com quem escolhe negociar, o que pode significar ter um bom processo de qualificação que considere uma abordagem voltada para o tema food defense.

Para atender integralmente o que é requisitado no 2.5.3 do Esquema FSSC 22000 V.6, deve-se então, após identificadas e avaliadas as vulnerabilidades, estruturar ações de proteção na cadeia produtiva, incluindo os fornecedores, sistema logístico, recebimento, utilidades usadas, processos industriais, de armazenamento e de distribuição.

Medidas típicas de food defense incluem, mas não se limitam à:

- Restrição de acesso às imediações, equipamentos e operações apenas às pessoas autorizadas;

- Monitoramento dos perímetros onde as plantas industriais estão instaladas;

- Proibição do uso de itens pessoais nas áreas de processo, armazenamento e demais áreas restritas;

- Uso de sistemas de controle eletrônico de acesso ou de alarme para áreas específicas, assim como monitoramento por câmeras, ou por pessoas para observação visual de áreas específicas;

- Uso da identificação pessoal por uniformes e crachás para sinalização clara de pessoas autorizadas em locais, equipamentos, áreas de controles e com operações restritas;

- Condução periódica de checagem da integridade de embalagens de insumos e produtos acabados;

- Avaliação crítica de fornecedores, parceiros e prestadores de serviço;

- Aplicação de selos, embalagens secundárias e terciárias, além de vedações para restringir o acesso ao produto;

- Manter fechadas as áreas mais vulneráveis;

- Uso de sistemáticas para o acompanhamento da carga após expedição e lacração de caminhões.

Importante considerar também que, por envolver questões de cunho pessoal e comportamental, a chave para manutenção de um bom plano food defense requer o conhecimento profundo não apenas dos processos, mas principalmente dos indivíduos envolvidos neles.

Sobre Food Defense, leia também:

Food Defense: conceitos e aplicação na garantia de qualidade de leite e derivados

Food Defense | Os 10 Mandamentos na Defesa dos Alimentos

Dicas para elaborar um procedimento de Food Defense

Food defense: protecting the global food system from intentional adulteration – Neal Fredrickson

Como implementar Food Defense?

Food defense em embalagens suscetíveis de alterações

Continue acompanhando o Food Safety Brazil e a série de posts aprofundando detalhes sobre os requisitos exigidos na versão 6.0 da FSSC 22000.

4 min leituraA revisão das decisões publicadas do BoS – Board of Stakeholders (Conselho de Grupos de Interesse) do Esquema FSSC 22000 foi publicada agora em abril de 2023 e encontra-se na […]